Sécurité iPhone : La Nouvelle Stratégie d'Apple et Votre Transformation Digitale

La sécurité numérique est un pilier fondamental pour toute entreprise en pleine transformation digitale. La récente évolution de la messagerie Apple,...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

La sécurité numérique est un pilier fondamental pour toute entreprise en pleine transformation digitale. La récente évolution de la messagerie Apple,...

Vous vous souvenez de ce bruit ? "Clac-clac-bzz-grrr". Le chant mélodieux du lecteur de disquette 3,5 pouces qui essayait de lire votre exposé de géographie ou d'installer Windows 95 (disquette 12 sur 13, erreur de lecture, le drame). Une technologie qu'on pensait enterrée avec le 56k et...

L'annonce de Meta de restructurer sa division Reality Labs, avec des milliers de licenciements après des investissements colossaux, marque un tournant. Pour...

Une arnaque au phishing usurpe l'identité d'Ameli et de l'Assurance Maladie, avec une fausse carte vitale. La campagne, signalée par des Français vigilants, vise à dérober coordonnées bancaires et données personnelles.

This story originally appeared in The Algorithm, our weekly newsletter on AI. To get stories like this in your inbox first, sign up here. I decided to go to CES kind of at the last minute. Over the holiday break, contacts from China kept messaging me about their travel plans. After the umpteenth...

Avant de céder ou recycler un smartphone, une réinitialisation minutieuse est cruciale. Pour une entreprise, cette rigueur technique reflète la...

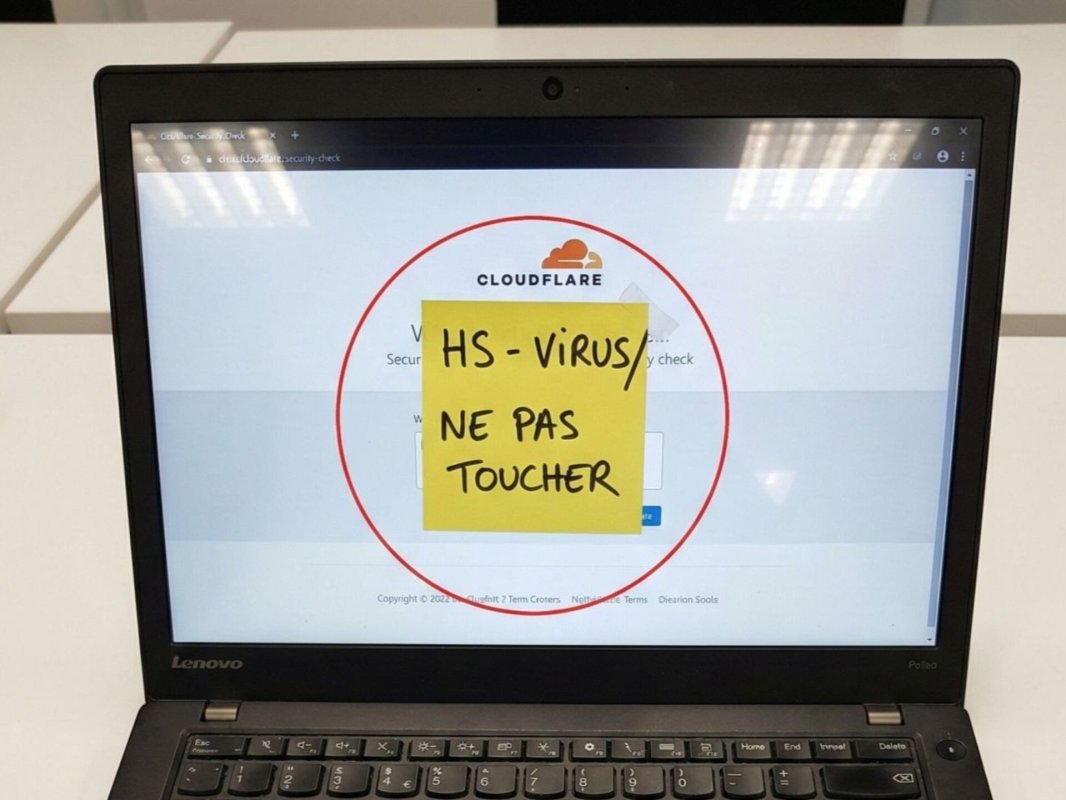

Une PME industrielle marocaine, équipée des dernières protections, a frôlé la catastrophe financière après qu'un comptable ait cliqué sur un lien...

This is today’s edition of The Download, our weekday newsletter that provides a daily dose of what’s going on in the world of technology. Introducing this year’s 10 Breakthrough Technologies It’s easy to be cynical about technology these days. Many of the “disruptions” of the...

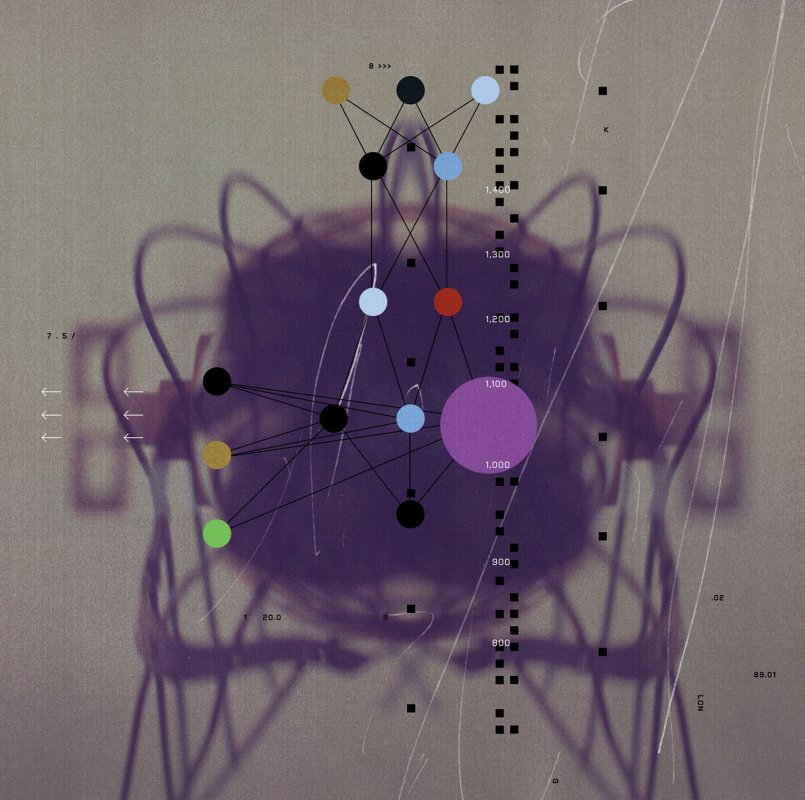

In February 2025, cyberattackers thought to be linked to North Korea executed a sophisticated supply chain attack on cryptocurrency exchange Bybit. By targeting its infrastructure and multi-signature security process, hackers managed to steal more than $1.5 billion worth of Ethereum in the largest...

L'annonce récente d'Airbus, qui décroche un méga-contrat pour fabriquer 340 satellites supplémentaires, illustre une dynamique mondiale : la course à la...

Every year, MIT Technology Review publishes a list of 10 Breakthrough Technologies. In fact, the 2026 version is out today. This marks the 25th year the newsroom has compiled this annual list, which means its journalists and editors have now identified 250 technologies as breakthroughs. A few...

How large is a large language model? Think about it this way. In the center of San Francisco there’s a hill called Twin Peaks from which you can view nearly the entire city. Picture all of it—every block and intersection, every neighborhood and park, as far as you can see—covered in sheets of...