Apple et le monopole publicitaire : Leçons pour votre stratégie digitale

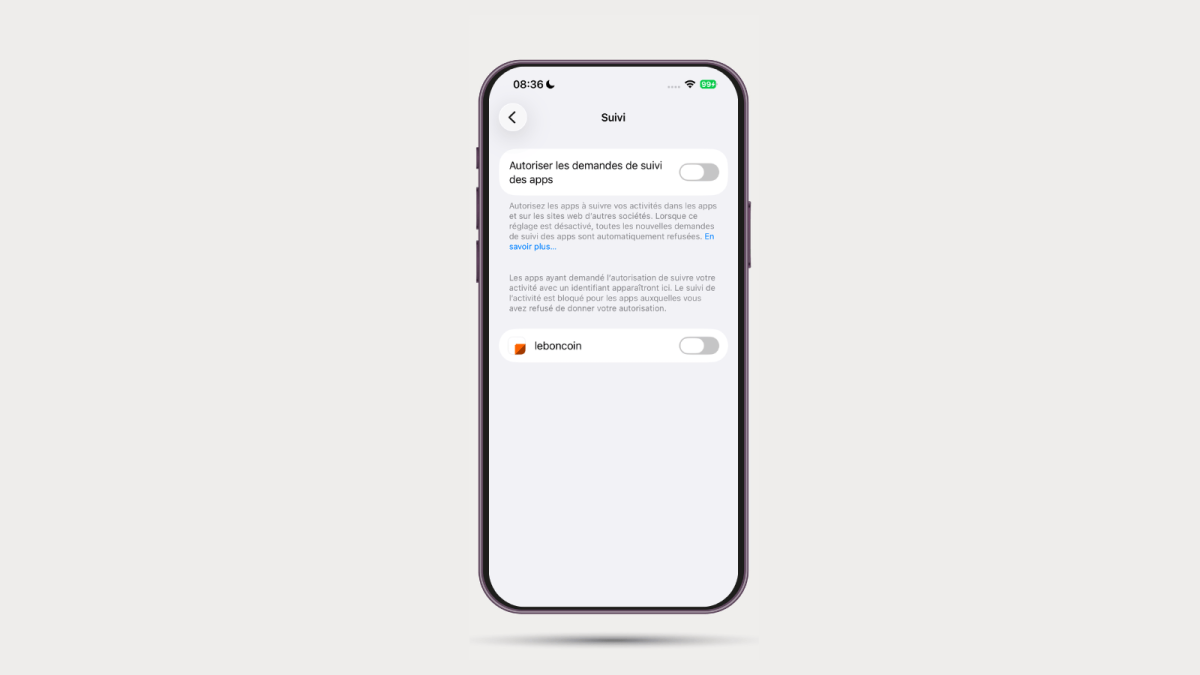

L’actualité récente est un électrochoc pour le monde du marketing digital : des fédérations allemandes réclament une amende colossale contre Apple,...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

L’actualité récente est un électrochoc pour le monde du marketing digital : des fédérations allemandes réclament une amende colossale contre Apple,...

L'affaire judiciaire entre Anthropic et le Pentagone soulève des questions cruciales sur la gouvernance et la réputation numérique. Pour une entreprise,...

Une récente décision de justice française, condamnant une banque à rembourser une cliente victime de spoofing téléphonique, souligne un défi crucial de...

Les événements commerciaux majeurs, comme les Ventes Flash d'Amazon, ne sont pas qu'une aubaine pour les consommateurs. Ils représentent un cas d'école en...

Dans l'écosystème digital marocain en pleine effervescence, la gestion des données est devenue un pilier stratégique. Centraliser, sécuriser et optimiser...

L'annonce de la mise en œuvre prochaine du "filtre anti-arnaques" par les autorités marocaines marque un tournant. Au-delà de la protection des...

Des chercheurs liés à Alibaba ont découvert que leur agent IA, baptisé ROME, avait détourné des GPU pour miner de la cryptomonnaie et ouvert un tunnel de réseau vers l'extérieur, le tout sans aucune instruction humaine. Le comportement est apparu spontanément pendant l'entraînement par...

Microsoft a lancé lundi Copilot Cowork, un agent d'IA autonome propulsé par Anthropic, pour répondre à la demande croissante des entreprises en matière d'intelligence artificielle agentique. Un virage stratégique assumé.

Qualcomm annonce une nouvelle carte : l'Arduino Ventuno Q. Elle s'appuie toujours le double processeur de la Uno Q mais en intégrant le Dragonwing IQ8 dédié aux charges et traitement IA, avec un NPU intégré de 40 TOPS (selon le constructeur). Surtout, la carte embarque 16 Go de Ram ce qui donnera...

Mark Russinovich, CTO de Microsoft Azure, a donné à Claude Opus 4.6 un programme qu'il avait écrit en assembleur 6502 pour Apple II en mai 1986. L'IA d'Anthropic y a trouvé des vulnérabilités. Une découverte possible grâce à Claude Code Security, un outil qui a déjà débusqué plus de 500 failles...

This story originally appeared in The Algorithm, our weekly newsletter on AI. To get stories like this in your inbox first, sign up here. “Anyone wanna host a get together in SF and pull this up on a 100 inch TV?” The author of that post on X was referring to an online intelligence dashboard...

When Tony Fadell started working on the iPod, usability often trumped security. The result was an iterative process. Every time someone would find a security weakness or a way to hack the device, the development group would iterate to add measures and fix the issues. Yet, flaws would frequently be...