VPN pour entreprises : Protégez vos données et boostez votre stratégie digitale

Dans l'écosystème digital marocain en pleine croissance, la sécurité en ligne et l'accès à l'information sont des piliers stratégiques. Pour les...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Dans l'écosystème digital marocain en pleine croissance, la sécurité en ligne et l'accès à l'information sont des piliers stratégiques. Pour les...

Asus a quitté le terrain des smartphones gaming. OnePlus s'y engouffre avec une approche hybride, entre accessoire malin et fiche technique taillée pour le jeu.

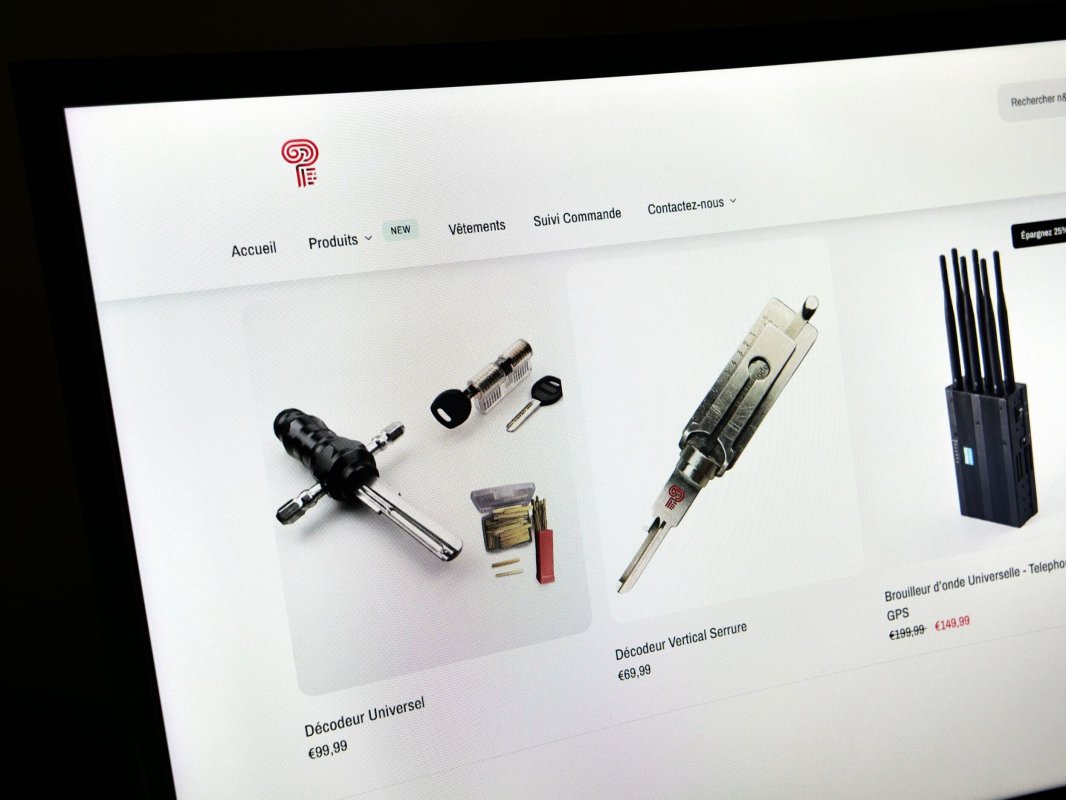

La brigade de lutte contre la cybercriminalité a sévi contre « Polocom », un site e-commerce qui vend des brouilleurs d'ondes, kits de crochetage et téléphones chiffrés à une clientèle majoritairement criminelle. Six personnes ont été arrêtées.

Le parquet de Paris enquête depuis janvier 2025 sur de nombreux abus prêtés au réseau social X et à son dirigeant. Le milliardaire était convoqué lundi pour une audition libre.

JetBrains publie un post intéressant sur le top des outils d'analyse statique de codes. Les promesses sont nombreusees : avoir un code plus propre, trouver les bugs, meilleure sécurité, un code review plus efficace. Mais la qualité varie d'un outil à un autre. Voici un petit top des outils. La...

Les analystes en sécurité en situation de burnout ne détectent pas toutes les menaces, mettent plus de temps à enquêter sur les incidents et sont plus enclins à démissionner.

Une semaine en Chine, entre Zhongshan et Suzhou, à visiter les labos et les lignes de production de Lexar et de sa maison mère Longsys. Derrière le stockage grand public, j’ai trouvé une industrie en pleine bascule, prise entre pénurie NAND, course à l’IA et tensions géopolitiques.

Vercel, c'est la plateforme d'hébergement web utilisée par des milliers de développeurs et d'entreprises pour déployer leurs sites et applications (c'est eux qui font Next.js, entre autres). Un de leurs employés s'est inscrit sur Context.ai, un assistant IA pour la bureautique, en utilisant son...

Des escrocs ont trouvé le moyen de détourner de vraies notifications de sécurité Apple pour faire croire à un achat frauduleux, inciter leurs victimes à appeler un faux service d’assistance, puis leur soutirer numéro de CB et autres informations personnelles.

L'ANTS vient de se faire hacker... 19 millions de fiches dans la nature, récupérées via une faille IDOR (Insecure Direct Object Reference, pour les intimes). Pour ceux qui connaissent pas le terme, IDOR c'est l'exercice qu'on donne aux étudiants le deuxième jour d'un cours de cybersécurité ! En...

Des hackers nord-coréens ont infecté Axios, bibliothèque JavaScript incontournable avec 100 millions de téléchargements hebdomadaires, en compromettant le compte de son développeur principal. Cette attaque supply chain a généré 600 000 installations malveillantes en trois heures, avant d'être...

5 euros. C'est le prix du tracker Bluetooth qu'un journaliste néerlandais a caché dans une carte postale et envoyé à une frégate de la marine royale des Pays-Bas. Le navire, le HNLMS Evertsen, est un bâtiment de défense antiaérienne affecté à la protection du porte-avions français Charles de Gaulle...