JetBrains veut améliorer la détection des vulnérabilités dans le code

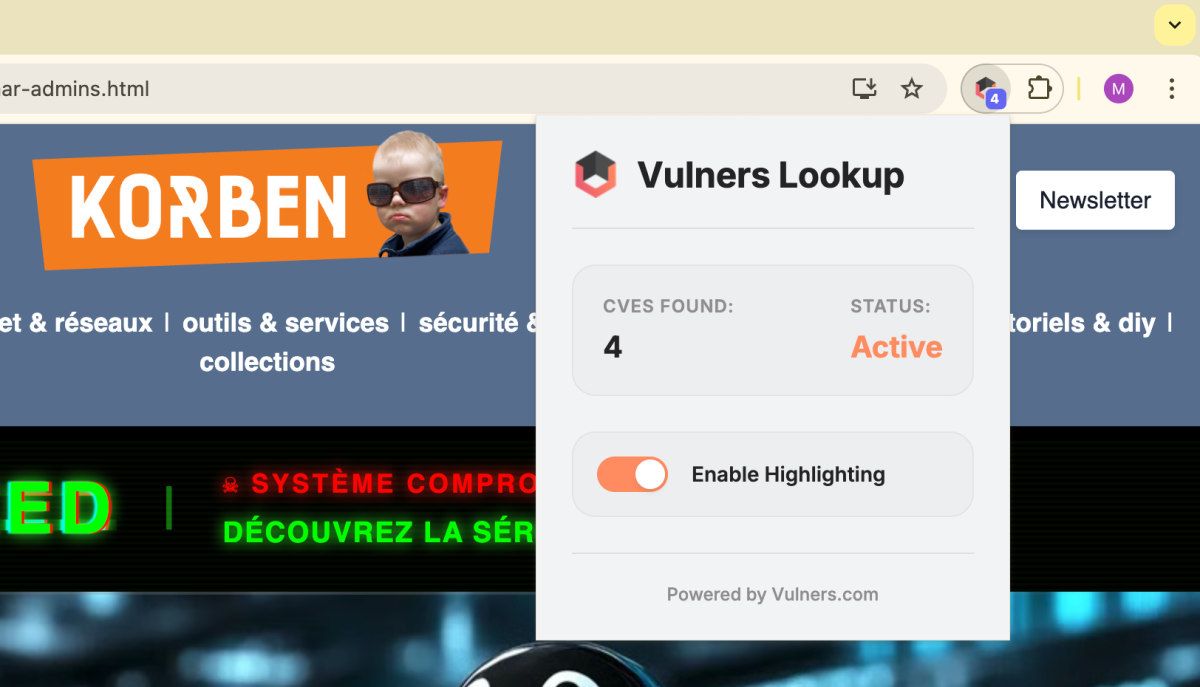

JetBrains avait annoncé début 2025 un partenariat avec Mend.io pour améliorer la sécurité dans les codes sur les différents IDE de l'éditeur et Qodana. Mend.io édite une plateforme de sécurité orientée AppSec. Les équipes ont travaillé à intégrer API Vulnerable et des fonctions d'analyse de code...