Cybersécurité : comment l’EDR peut être contourné

Les systèmes de détection et de réponse sur les serveurs et postes de travail font chaque jour un peu plus la démonstration de leur efficacité. Mais ils n’en sont pas pour autant infaillibles.

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Les systèmes de détection et de réponse sur les serveurs et postes de travail font chaque jour un peu plus la démonstration de leur efficacité. Mais ils n’en sont pas pour autant infaillibles.

Cet article fait partie de ma série de l’été spécial hackers. Bonne lecture ! L’Unit 8200, c’est comme si vous aviez pris les meilleurs hackers de la planète, que vous les aviez mis en uniforme israélien, et que vous leur aviez donné non pas carte blanche, mais des moyens SIGINT...

Vous savez ce qui m’a toujours ennuyé avec git blame ? C’est qu’à chaque refactoring, chaque reformatage de code, chaque déplacement de fichier, tous les noms disparaissent pour être remplacés par celui de la personne qui a fait ces modifications. Du coup, impossible de savoir qui...

This is today’s edition of The Download, our weekday newsletter that provides a daily dose of what’s going on in the world of technology. How to make clean energy progress under Trump in the states—blue and red alike —Joshua A. Basseches is the David and Jane Flowerree Assistant...

Cet article fait partie de ma série de l’été spécial hackers. Bonne lecture ! Connaissez-vous l’histoire du premier véritable virus mondial de l’ère Internet ? En fait c’est pas juste une histoire de code à la base, mais plutôt celle d’un étudiant philippin de 24 ans...

On a Sunday morning in a Midwestern megachurch, worshippers step through sliding glass doors into a bustling lobby—unaware they’ve just passed through a gauntlet of biometric surveillance. High-speed cameras snap multiple face “probes” per second, isolating eyes, noses, and mouths before passing...

How do you want your AI to treat you? It’s a serious question, and it’s one that Sam Altman, OpenAI’s CEO, has clearly been chewing on since GPT-5’s bumpy launch at the start of the month. He faces a trilemma. Should ChatGPT flatter us, at the risk of fueling delusions that can spiral...

Python 3.14 accélère la finalisation de son développement. La RC2 a été distribuée le 14 juillet dernier. Cette version corrige en urgence un bug lié aux fichiers .pyc. Pas de changement ABI. La prochaine RC est prévue le 16 septembre. La version finale est prévue le 7 octobre.Pour les projets...

Cet article fait partie de ma série de l’été spécial hackers. Bonne lecture ! Ça vous dirait d’en savoir plus sur le gang de ransomware le plus innovant et le plus traître de l’histoire du cybercrime moderne ? BlackCat, aussi connu sous le nom d’ALPHV, c’est le groupe...

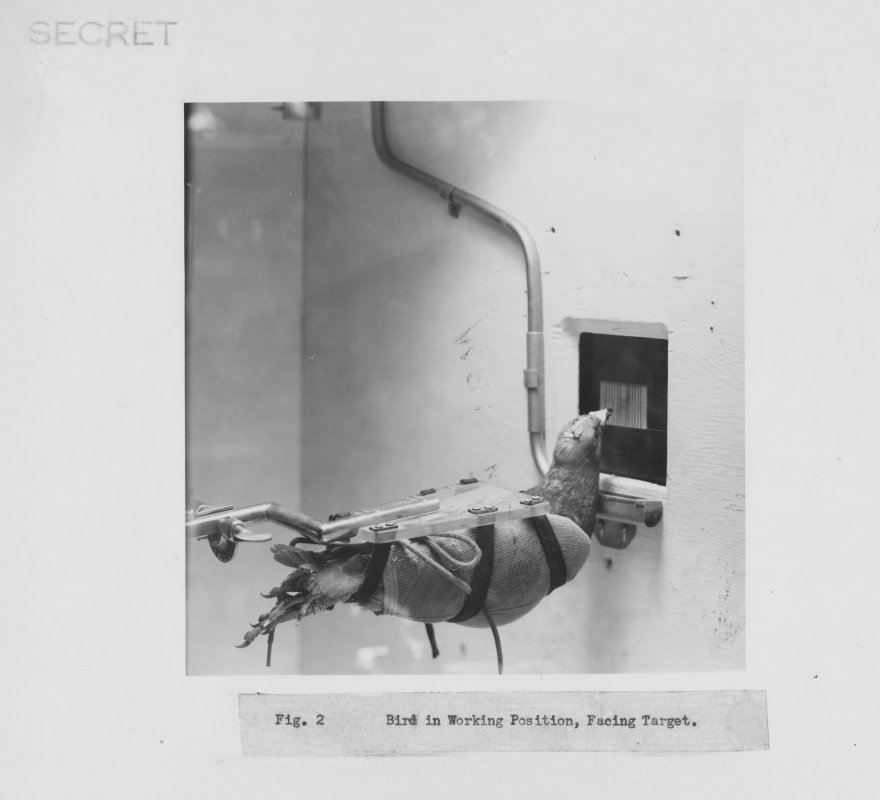

In 1943, while the world’s brightest physicists split atoms for the Manhattan Project, the American psychologist B.F. Skinner led his own secret government project to win World War II. Skinner did not aim to build a new class of larger, more destructive weapons. Rather, he wanted to make...

Cet article fait partie de ma série de l’été spécial hackers. Bonne lecture ! Si je vous dis qu’une ex-Miss Jordanie est devenue cyber-terroriste, vous allez buguer. Mais rassurez-vous, c’est l’inverse ! Elle combat les terroristes avec des pubs pour du Prozac ! Voici...

Cet article fait partie de ma série de l’été spécial hackers. Bonne lecture ! Boston, 1992. Dans un loft miteux du South End qui ressemble plus à un squat qu’à un labo, une bande de hackers bidouille tranquillement. On est dans la cave de la cave du 59 Hamilton Street, à côté du Boston...